CTFShow-WEB入门-爆破

WEB-21-Basic认证

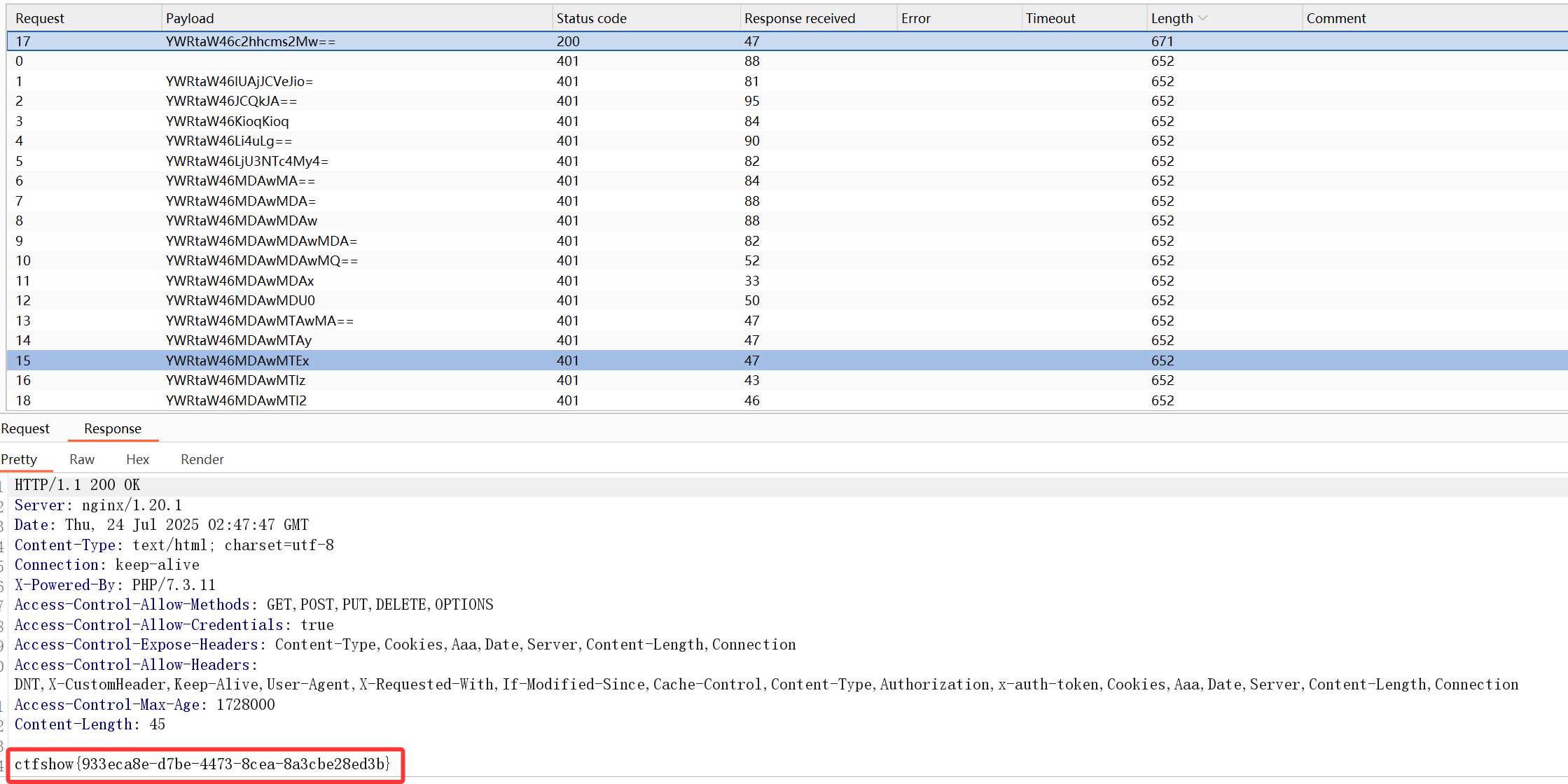

抓包,得到Authorization请求头用于验证是否有从服务器访问所需数据的权限Authorization: Basic YWRtaW46YWRtaW4= 解密后为admin:admin,格式为:用户名:密码

- 将请求包发送到

intruder中,选择sniper模式 - 然后payload选择

Custom iterator,根据已知格式,我们设置第一组payload位账号:admin,第二组一个冒号:,第三组密码:密码字典。 - 设置

Payload Processing的base64加密,点击add,选择encode>Base64-encode - 最后将

PayLoad Encoding取消选择urlencode加密特俗字符串。

找到用户名和密码:YWRtaW46c2hhcms2Mw==,解密为:admin:shark63

WEB-22-子域名爆破

子域名爆破发现子域名vip.ctf.show下面有flag—>flag{ctf_show_web}

由于目前域名失效,已无法进行爆破

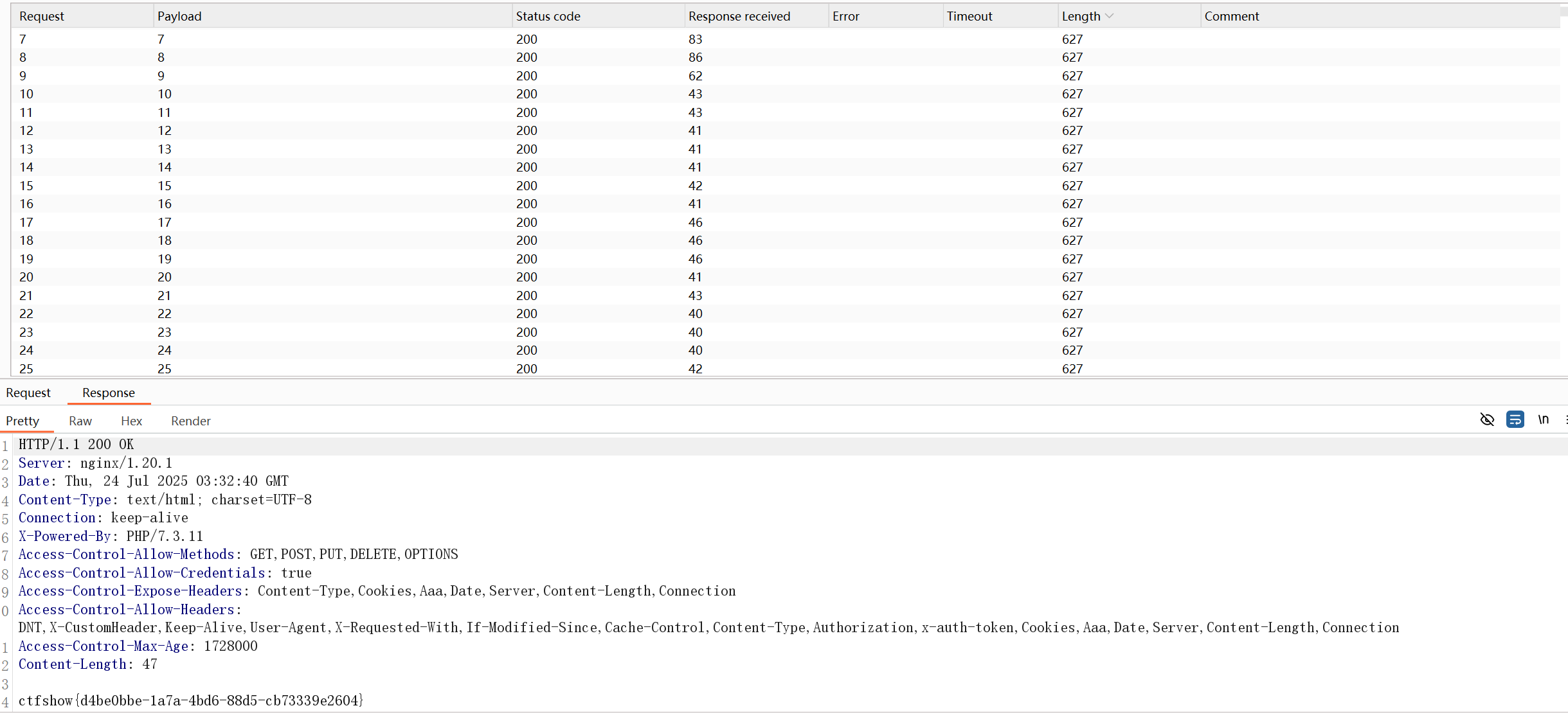

WEB-23-MD5值爆破

找到相关代码

1 | |

token=422,MD5值为f85454e8279be180185cac7d243c5eb3