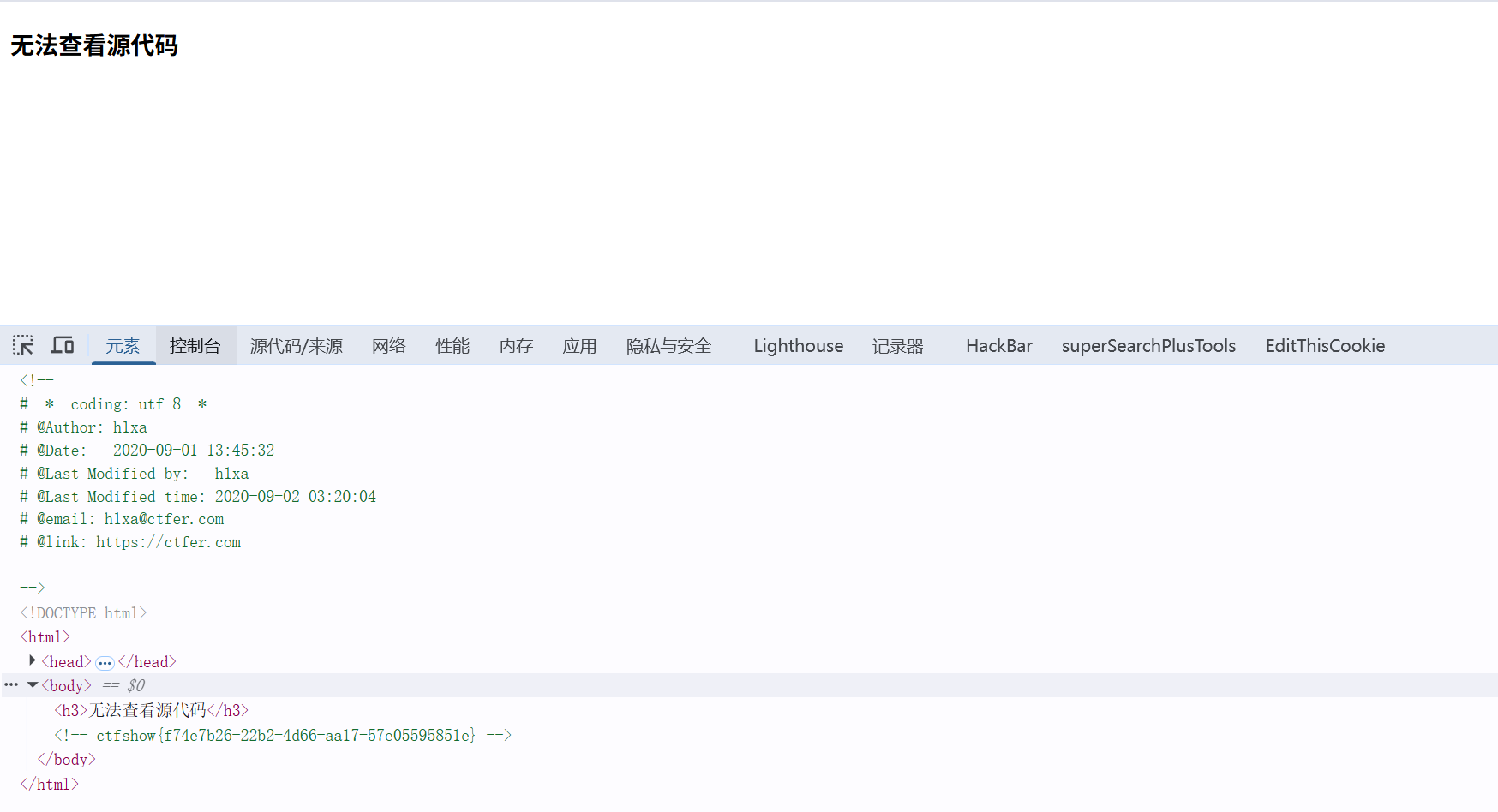

WEB-1-注释泄露 提示:开发注释未及时删除

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |<!DOCTYPE HTML > |<html > |<head > |<meta charset ="utf-8" > |<title > CTFshow 新手入门题目 </title > |<script type ="text/javascript" > |</script > |</head > |<body > |<h3 > web1:where is flag?</h3 > |</body > |</html > |

WEB-2-JS拦截 提示:js前台拦截 === 无效操作

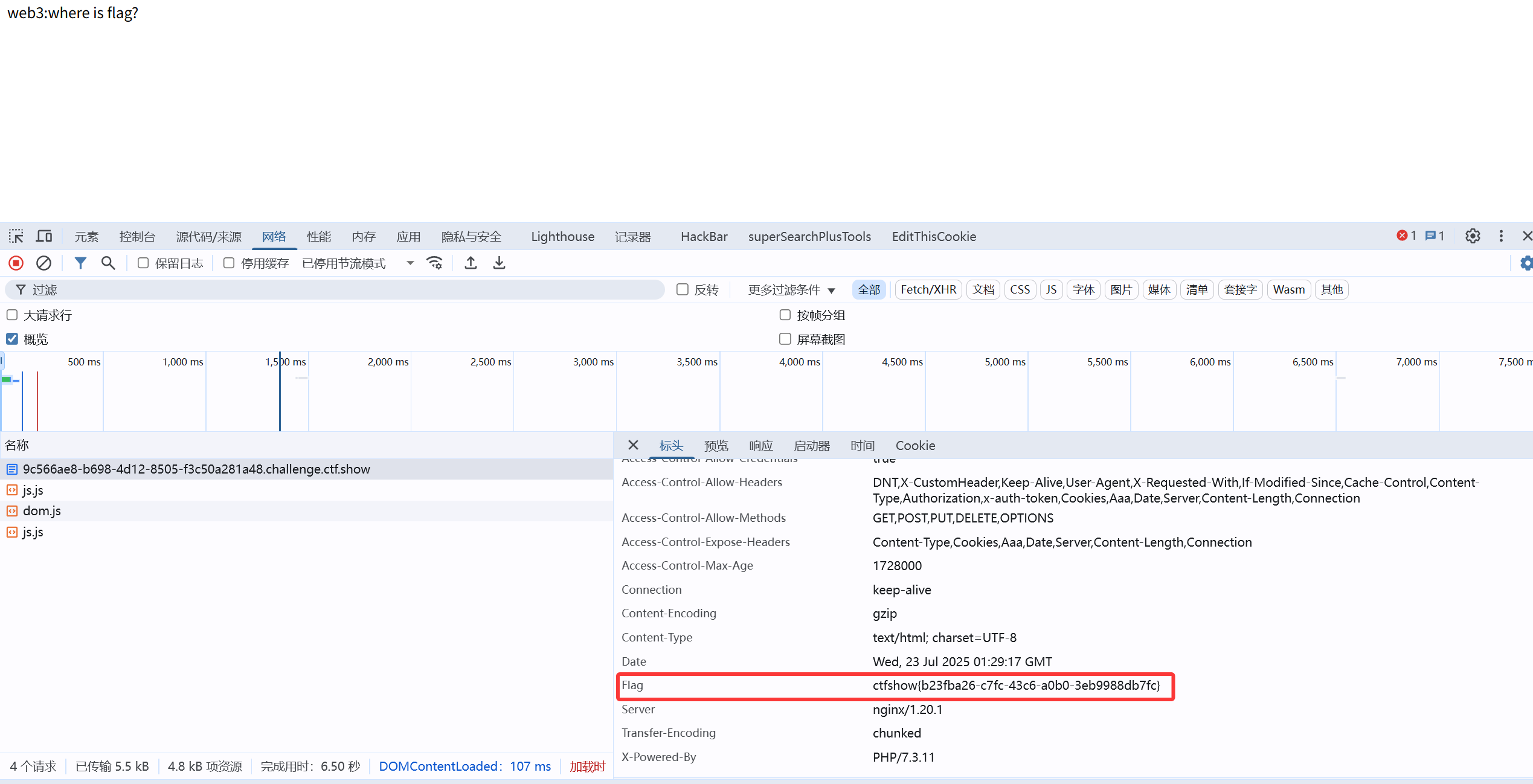

WEB-3-数据包 提示:抓包

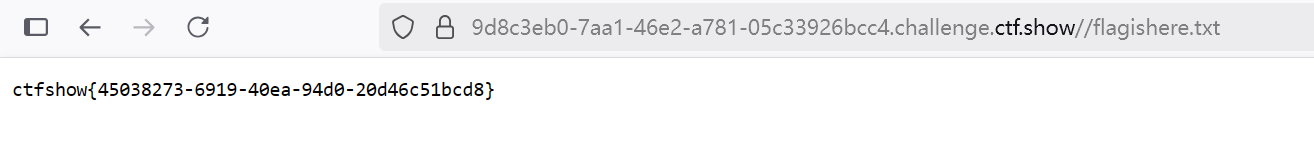

WEB-4-robots 提示:robots/robots.txt,找到目录/flagishere.txt,访问即可

WEB-5-phps源码泄露 提示:phps源码泄露/index.phps,即可下载文件,打开查看即可

1 2 //ctfshow{f99cedb3-f079-4343-bb72-b28dc1d0c16a}echo "web5:where is flag ?"

WEB-6-备份文件 提示:解压源码到当前目录www.zip,解压缩,找到fl000g.txt文件

1 2 3 4 ┌──(root㉿kali)-[/miao/ctfshow]"https://7d1a27dd-1523-468c-bb3c-94072a1d15a1.challenge.ctf.show/"

1 2 3 4 5 6 7 8 9 ┌──(root㉿kali)-[/miao/ctfshow]cat fl000g.txt

WEB-7-git泄露 提示:版本控制很重要,但不要部署到生产环境更重要.git文件,直接访问即可

1 2 3 ┌──(root㉿kali)-[/miao/ctfshow]

WEB-8-svn泄露 提示:版本控制很重要,但不要部署到生产环境更重要.svn文件,直接访问即可

1 2 3 ┌──(root㉿kali)-[/miao/ctfshow]

WEB-9-vim缓存泄露 提示:发现网页有个错别字?赶紧在生产环境vim改下

在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,

第一次产生的交换文件名为.index.php.swp

再次意外退出后,将会产生名为 .index.php.swo 的交换文件

第三次产生的交换文件则为 .index.php.swn

直接访问/.index.php.swp下载文件,查看即可

1 2 3 ┌──(root㉿kali)-[/miao/ctfshow]cat index.php.swp

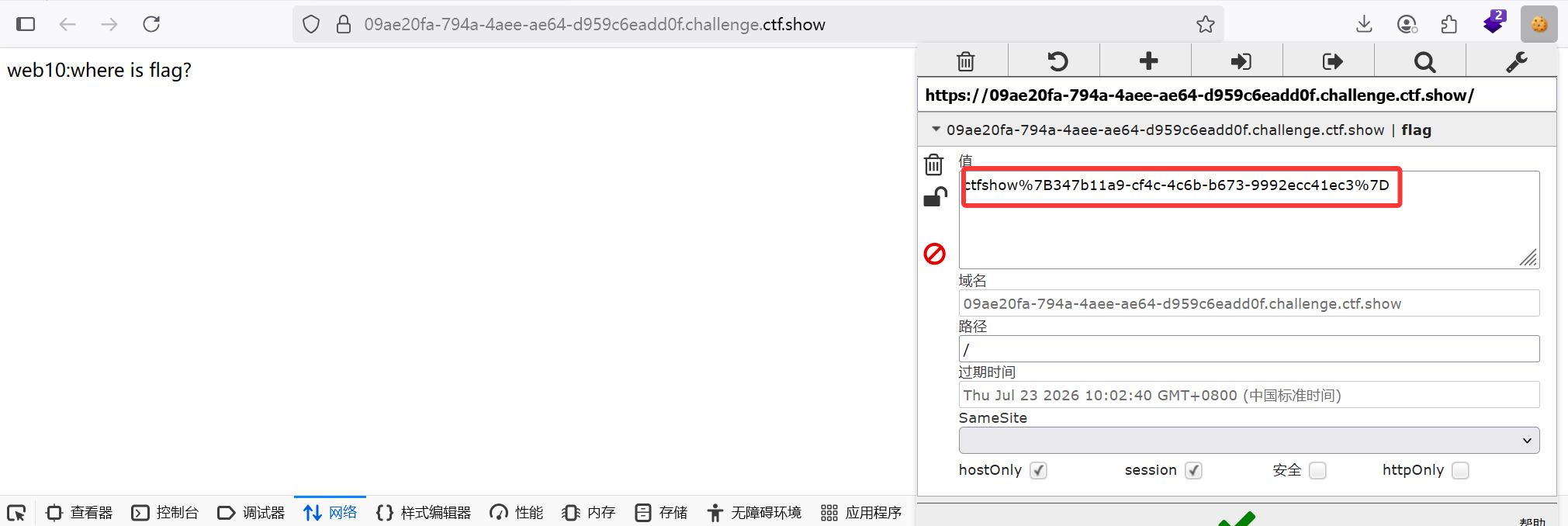

WEB-10-Cookie 提示:cookie 只是一块饼干,不能存放任何隐私数据

WEB-11-DNS 提示:域名其实也可以隐藏信息,比如flag.ctfshow.com 就隐藏了一条信息nslookup查询所有解析的域名即可

1 nslookup -query=any flag.ctfshow.com

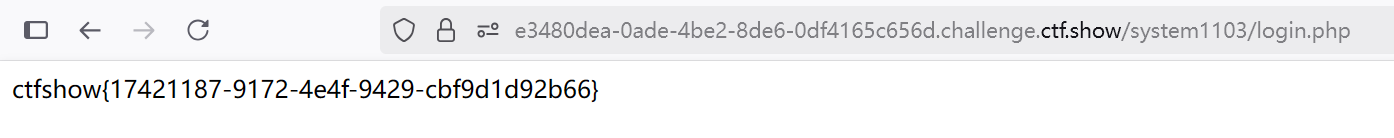

WEB-12-弱密码 提示:有时候网站上的公开信息,就是管理员常用密码372619038,直接使用admin:372619038登录即可

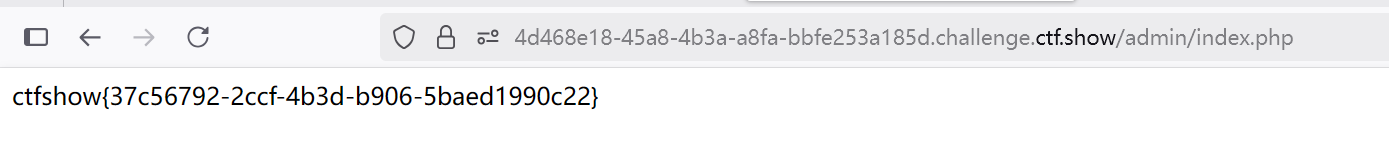

WEB-13-技术文档 提示:技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码document.pdf,找到相关的文档,找到后台和登录用户及密码

WEB-14-editor默认配置 提示:有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人editor,尝试上传图片,发现无法上传,但找到图片空间,点进行找到flag的路径/var/www/html/nothinghere/fl000g.txt,直接访问即可

1 2 3 ┌──(root㉿kali)-[/miao/ctfshow]

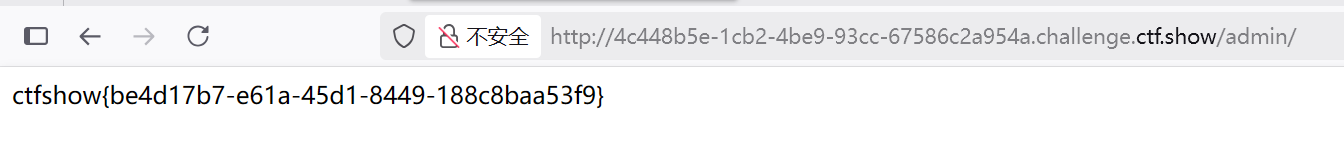

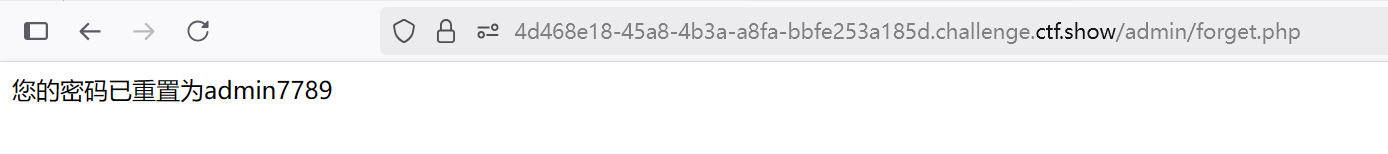

WEB-15-社工 提示:公开的信息比如邮箱,可能造成信息泄露,产生严重后果1156631961@qq.comadmin,发现可以重置密码,密保问题为所在的城市,直接查看QQ邮箱,显示为西安,填写后成功重置密码

进行登录即可

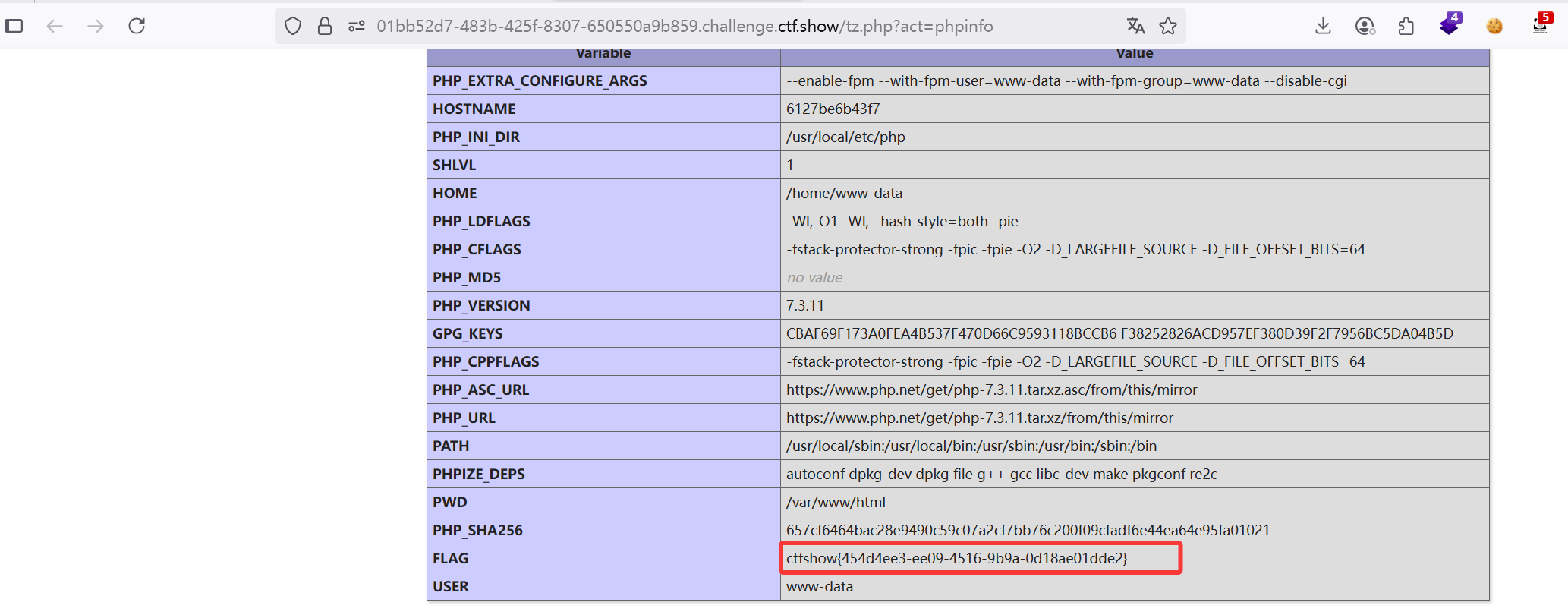

WEB-16-PHP探针 提示:对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡流量、系统负载、服务器时间等信息tz.php,然后找到phpinfo,即可找到

WEB-17-SQL泄露 提示:备份的sql文件会泄露敏感信息backup.sql,直接访问即可

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 ┌──(root㉿kali)-[/miao/ctfshow]for table `products`'ctfshow{d61ad1a1-182c-4438-a274-ae9a17633354}' );for table `products`'Iphone' , 'IPHO001' , '400.00' , 'images/iphone.jpg' ),'Camera' , 'CAME001' , '700.00' , 'images/camera.jpg' ),'Watch' , 'WATC001' , '100.00' , 'images/watch.jpg' );

WEB-18-js文件 提示:不要着急,休息,休息一会儿,玩101分给你flagjs/Flappy_js.js,找到\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b,直接unicode解码,结果为你赢了,去幺幺零点皮爱吃皮看看,直接访问

1 2 3 ┌──(root㉿kali)-[/miao/ctfshow]

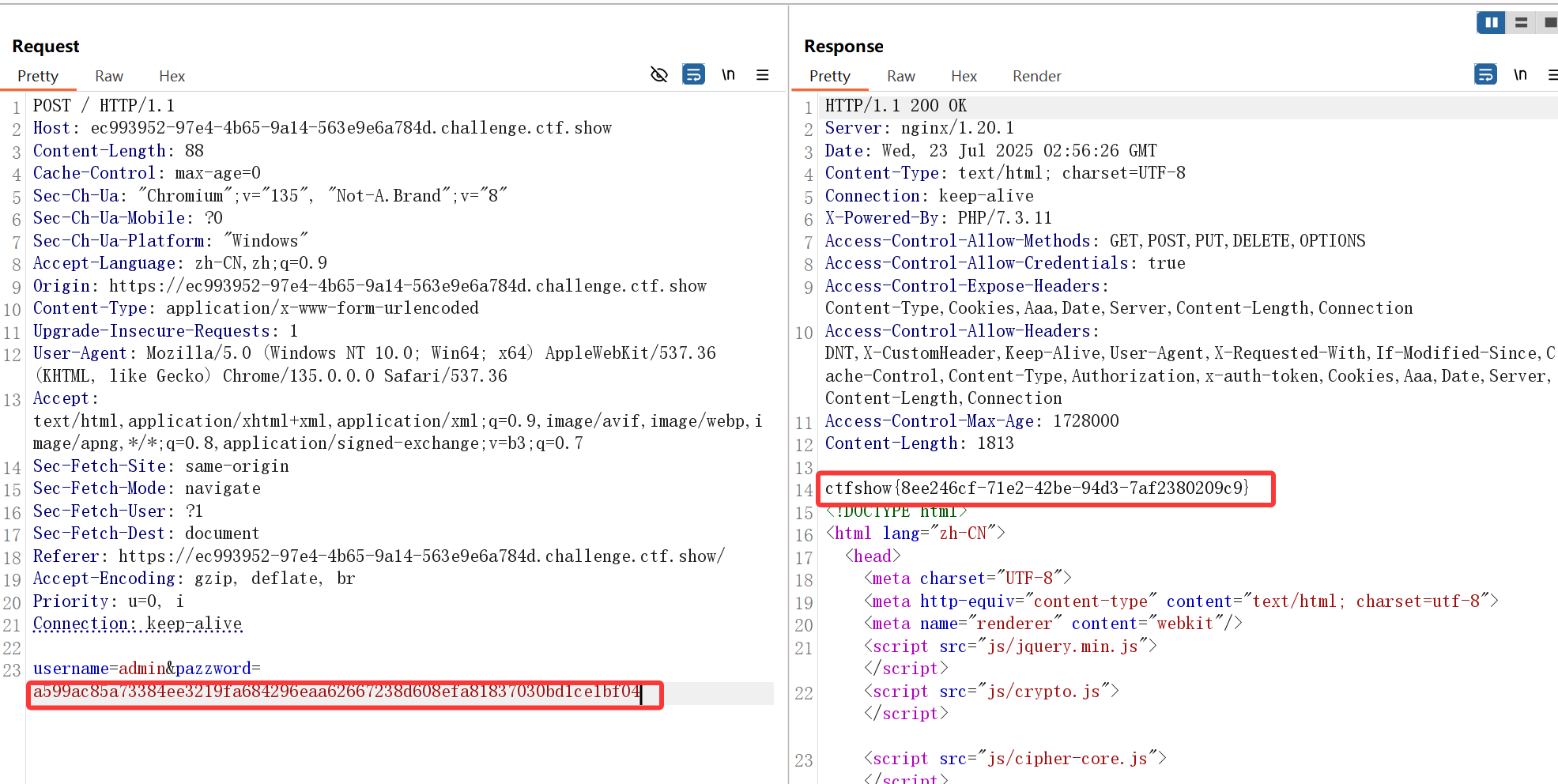

WEB-19-密钥泄露 提示:密钥什么的,就不要放在前端了$u==='admin' && $p ==='a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04',直接将请求包的pazzword修改即可

WEB-20-mdb文件泄露 提示:mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了/db/db.mdb,下载文件db.mdb,使用记事本打开后,找到flag

1 flag{ctfshow_old_database}